Cybersécurité zero-trust pour les établissements d'enseignement

Keeper protège les mots de passe, les identifiants et les secrets de votre organisation grâce à une sécurité zero-trust et zero-knowledge.

Le défi de la sécurité dans l'éducation

est le coût par dossier dans les violations de données de l'éducation supérieure (40 % plus élevées que la moyenne du secteur)1

des failles impliquent à la base des mots de passe faibles ou volés3

des incidents de cybersécurité et des violations dans l'éducation supérieure sont liés à des attaques par ingénierie sociale2

La cybersécurité zero-trust est vitale pour protéger les étudiants et le personnel, sur le campus et en dehors. Sur 17 grands secteurs d'activité, l'éducation arrive à la dernière place en matière de préparation à la cybersécurité.4 Les établissements d'enseignement sont tenus de sécuriser les données vulnérables, notamment les informations personnelles concernant le personnel et les étudiants à tous les niveaux, de la maternelle à l'enseignement supérieur.

Avec l'essor de l'apprentissage à distance, le nombre de cyberattaques visant des établissements d'enseignement a lui aussi augmenté. Cette exposition est liée au fait que les étudiants et le personnel accèdent à des bases de données et à des applications via des réseaux non sécurisés. Il est essentiel de fournir des solutions de cybersécurité à chaque étudiant, enseignant, personnel et parent afin de protéger les établissements contre les cyberattaques.

Protéger les établissements d'enseignement contre les cybermenaces

Si le secteur de l'éducation est vulnérable à tous les types de cybermenaces, il en est deux qui surviennent plus fréquemment.

Phishing

Le phishing est une attaque par ingénierie sociale sophistiquée consistant à pousser les victimes à révéler volontairement des informations sensibles.

Le défi posé par le phishing est qu'il peut être difficile à repérer, les méthodes devenant de plus en plus sophistiquées.

Ransomwares

Les attaques par ransomware empêchent les utilisateurs d'accéder à leur système tant qu'il n'ont pas payé une rançon. Le paiement de cette rançon est souvent demandé en cryptodevises afin de préserver l'anonymat.

La solution Enterprise Password Management (EPM) de Keeper offre aux administrateurs informatiques une visibilité complète sur la manière dont les employés, les élèves et les parents utilisent les identifiants de connexion liés à l'école, ce qui leur permet de surveiller l'hygiène des mots de passe sur l'ensemble du réseau. Des politiques comme les mots de passe solides, le 2FA et d'autres protocoles de sécurité peuvent être mises en place facilement par le biais de la console d'administration.

Les établissements d'enseignement choisissent Keeper pour son intégration flexible et évolutive avec n'importe quelle pile technologique et n'importe quel environnement, et pour compenser les failles de sécurité des solutions existantes, comme le SSO.

Keeper aide à prévenir le phishing, les ransomwares et bien d'autres cybermenaces. Demandez une démonstration pour découvrir comment.

Protégez votre établissement grâce à ces capacités inégalées et simples à adopter :

Approvisionnement automatique avec adresse e-mail

Fournissez des coffres-fort à des milliers d'utilisateurs avec un nom de domaine correspondant sur les adresses e-mail pour permettre un déploiement à grande échelle avec une administration minimale. D'autres méthodes de provisionnement avancées sont également disponibles.

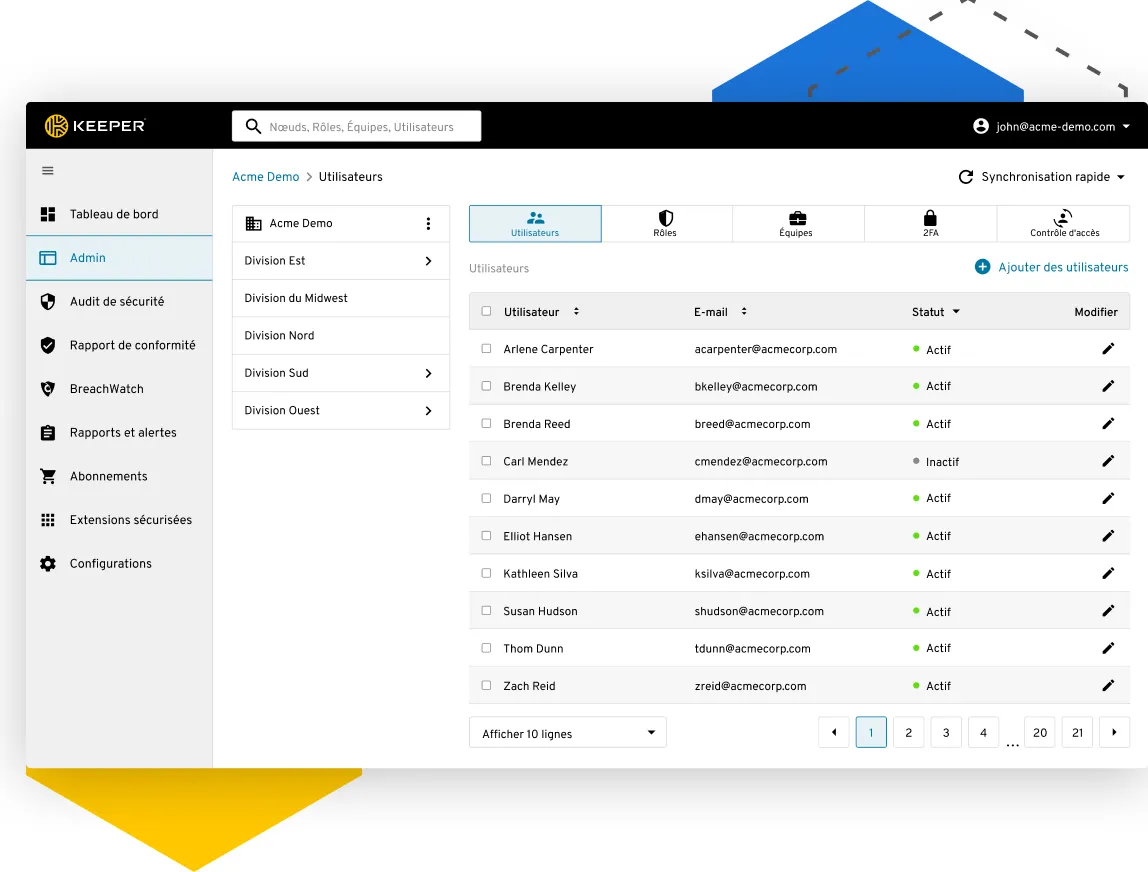

Console d'administration

Déployez, gérez et contrôlez Keeper dans toute votre entreprise et garantissez la sécurité de tous les mots de passe en instaurant l'utilisation de l'authentification à deux facteurs et d'autres politiques de sécurité.

Mots de passe, sous-dossiers et dossiers partagés

Créez, gérez et partagez des archives individuelles et des dossiers chiffrés avec des équipes ou des utilisateurs individuels en toute sécurité.

Rapport et score d'audit de sécurité

Obtenez une meilleure visibilité sur la sécurité des mots de passe de votre organisation grâce à des outils de reporting et d'audit robustes permettant d'appliquer des contrôles internes et de maintenir des normes de conformité.

Architecture zero trust

Notre cadre zero-trust et notre architecture de sécurité zero-knowledge protègent vos informations et réduisent le risque de violation de données.

Accès en fonction du rôle

Les permissions peuvent être entièrement personnalisées grâce à des contrôles d'accès précis, basés sur le rôle et les responsabilités de chaque utilisateur.

Attestations et certifications tierces de Keeper

Prêt à commencer ? Découvrez-en plus sur nos deux formules Keeper ci-dessous !

Keeper Business

- Coffre-fort chiffré pour chaque utilisateur

- Dossiers et sous-dossiers

- Dossiers d'équipe partagés

- Accès sur un nombre illimité d'appareils

- Gestion et application de politiques

- Audit de sécurité

- Gestion d'équipe

- Authentification à deux facteurs basique (SMS, TOTP, smartwatch et FIDO WebAuthn)

Keeper Enterprise

- Toutes les fonctionnalité de Keeper Business, plus :

- Authentification SSO unique (SAML 2.0)

- Gestion d'équipe automatisée

- Authentification à deux facteurs avancée (DUO et RSA)

- Synchronisation Active Directory et LDAP

- Approvisionnement SCIM et Microsoft Entra ID (Azure AD)

- Approvisionnement automatique avec adresse e-mail

- Approvisionnement via ligne de commande

- API développeur pour rotation de mots de passe et intégration en backend

1IBM/Ponemon Cost of Breach 2017 2Cybercrime Magazine 3Verizon 2018 Data Breach Incident Report 4Cision