金融機関は、運用効率を維持するために、決済処理業者、

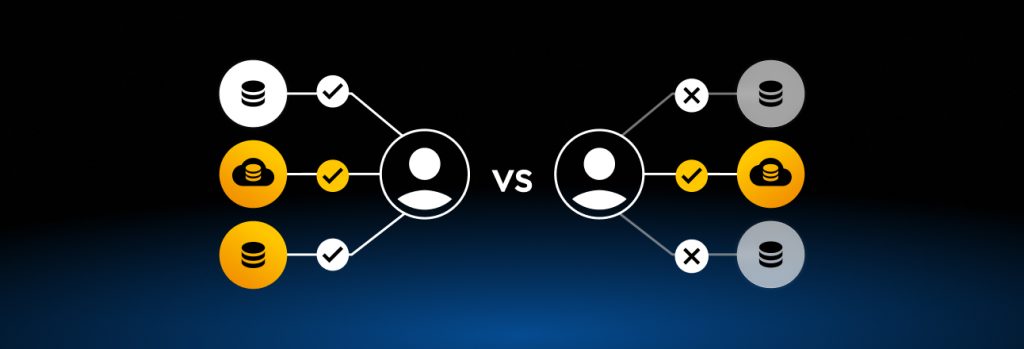

信頼はアクセス管理において重要な役割を果たしますが、すべての種類の信頼が同じように作成されるわけではありません。 アクセス管理に関しては、細心の注意を払うべき、暗黙の信頼と明示的な信頼という2つの種類の信頼があります。

アクセス管理におけるこれらの種類の信頼とは何か、そしてそれらがお互いにどのように差別化されているのかを説明します。

KeeperPAM™(特権アクセスマネージャー)で企業内の

セキュリティを可視化し、企業の安全を支えます!

暗黙の信頼とは?

暗黙の信頼は、システム内のすべてのユーザーが、反証がない限り、信頼されるべきであるという前提に基づいて、リソースへのアクセスを許可します。 暗黙の信頼モデルが導入されることで、組織内で発生するすべての承認の試みは、有効な認証情報が提供されている限り、承認されます。 信頼されるユーザーがそのようなリソースにいつ、どこで、どのデバイスからアクセスするかは関係ありません。なぜなら、暗黙の信頼モデルでは、必要なときにいつでもリソースにアクセスする権限が与えられているからです。

明示的な信頼とは?

明示的な信頼では、継続的な承認に基づいてリソースへのアクセスを許可します。 任意の時刻やデバイスで、誰にでもリソースにアクセスすることを許可するのではなく、ユーザーは、自分の身元を確認し、それらのリソースにアクセスする必要性を提供する必要があります。 明示的な信頼モデルが導入されると、ユーザーのデバイス、場所、アクティビティは、アクセスを許可される前に承認される必要があります。 ユーザーがアクセスを許可されると、リソースの悪用がないことを確実にするため、アクティビティが監視されます。

アクセス管理における暗黙の信頼と明示的な信頼の主な違い

暗黙の信頼と明示的な信頼の仕組みが理解できたところで、その主な違いをご紹介します。

| 特徴 | 暗黙の信頼 | 明示的な信頼 |

|---|---|---|

| デバイスの承認方法 | すべてのデバイスがデフォルトで承認される | すべてのデバイスが明示的に承認される |

| 認証時の場所の考慮 | 認証の際に場所は考慮されない | 特定の場所からのアクセスは明示的に承認される |

| 行動の承認方法 | すべての行動は権限に基づいて承認される | すべての行動は役割に関係なくリアルタイムで明示的に承認される |

| 最適な利用状況 | 低リスクのリソースに最適 | 高リスクのリソースに最適 |

| 一般的な利用環境 | 対面の作業環境に一般的 | ハイブリッドおよび分散型の労働力に最適 |

デバイスの承認

デバイスの承認に関して、暗黙の信頼では、すべてのデバイスがデフォルトで承認されます。 一方、明示的な信頼では、各デバイスは使用向けに明示的に承認されることが求められます。

場所の承認

暗黙の信頼モデルを使用してアクセスを許可すると、場所が検証されることはありません。 しかし、明示的な信頼モデルが使用されると、特定の場所からのリソースへのアクセスは常に明示的に承認される必要があります。

アクションの承認

多くの組織では、特定のアクションを実行できる権限が、従業員ごとにその役割に基づいて設定されています。 暗黙の信頼とは、組織内の個人の権限にこれらのアクションが含まれている限り、すべてのアクションが承認されることを意味します。 明示的な信頼モデルでは、ユーザーが実行したい個々のアクションがリアルタイムで明示的に承認されることが求められます。 組織内で個人の役割が何に設定されているかは関係ありません。

ユースケース

暗黙の信頼と明示的な信頼は、どちらも組織内のアクセス管理において重要な役割を果たしますが、それぞれに特定のユースケースがあります。 暗黙の信頼は、最小限の手間でリソースにアクセスできるため、組織内のユーザーにとって利便性を提供します。しかし、これはセキュリティリスクをもたらします。 これは、暗黙の信頼モデルは、低リスクのリソースにのみ使用されるべきであることを意味します。 一方、明示的な信頼は、センシティブデータを含むハイリスクなリソース、およびそれらのリソースの管理ミスや悪用がないことを保証するための重要なシステムへのアクセスに使用する必要があります。

明示的な信頼は、組織によるゼロトラストセキュリティの採用にどう役立つか

ゼロトラストとは、暗黙の信頼を排除し、すべての人間とデバイスが継続的かつ明示的に承認されることを要求するセキュリティのフレームワークです。 ゼロトラストセキュリティフレームワークの下では、継続的な承認が必要であるため、サイバー犯罪者や権限のないユーザーが組織のネットワーク全体で横移動することはより困難になります。 これは、組織の攻撃対象領域を縮小するだけでなく、データ漏洩や侵害を受けるリスクを軽減します。

ゼロトラストセキュリティの導入を計画している組織では、アクセス管理戦略における明示的な信頼の実装から始める必要があります。

まとめ:KeeperPAM™は、組織が明示的な信頼実装をサポートします

明示的な信頼は、組織に適切なツールがなければ実装するのは難しい場合がありますが、KeeperPAM™により、それを安全で簡単に実現できます。KeeperPAMは、Keeperエンタープライズパスワードマネージャー(KPM)、Keeper シークレットマネージャー(KSM)、そしてKeeperコネクションマネージャー(KCM)をすべて1つの統合プラットフォームに組み合わせた、ゼロトラストの特権アクセス管理(PAM)ソリューションです。 KeeperPAM™は、明示的な信頼の実装を容易にし、同時にゼロトラストおよびゼロ知識セキュリティとコンプライアンスを有効にします。

KeeperPAM™が、組織がアクセス管理戦略に明示的な信頼を実装する上でどのように役立つかについての詳細は、無料体験版のデモをリクエストして、お試しください。