Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

Embora a confiança desempenhe um papel importante no gerenciamento de acesso, nem todos os tipos de confiança são desenvolvidos da mesma forma. Quando se trata de gerenciamento de acesso, há dois tipos de confiança nos quais prestar atenção: a confiança implícita e a confiança explícita.

Vamos ver quais são esses tipos de confiança no gerenciamento de acesso e como eles se diferenciam.

O que é confiança implícita?

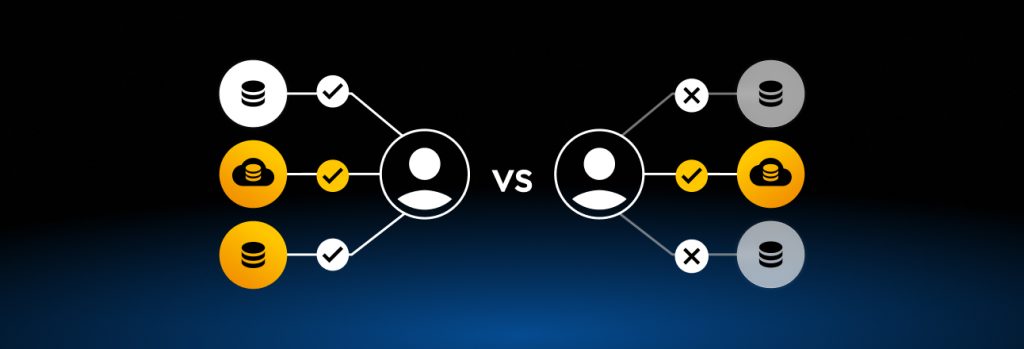

A confiança implícita concede acesso a recursos com base no pressuposto de que todas as pessoas de um sistema são confiáveis, a menos que se prove o contrário. Com um modelo de confiança implícita, todas as tentativas de autorização que acontecem dentro de uma organização são aprovadas, desde que sejam fornecidas credenciais válidas. Não importa quando, onde ou de qual dispositivo a pessoa confiável acessa esses recursos, porque no modelo de confiança implícita ela está autorizada a acessar esses recursos sempre que necessário.

O que é confiança explícita?

A confiança explícita concede acesso a recursos com base em autorizações contínuas. Em vez de permitir que qualquer pessoa acesse recursos a qualquer momento e em qualquer dispositivo, elas precisam verificar sua identidade e comprovar a necessidade de acessar esses recursos. Com um modelo de confiança explícita em vigor, o dispositivo, a localização e as atividades de uma pessoa precisam ser aprovados antes do acesso ser concedido. Se a pessoa receber acesso, sua atividade é monitorada para garantir que não haja uso indevido de recursos.

Principais diferenças entre a confiança implícita e a confiança explícita no gerenciamento de acesso

Agora que você sabe como a confiança implícita e a confiança explícita funcionam, veja algumas de suas principais diferenças.

| Implicit Trust | Explicit Trust |

|---|---|

| Every device is approved by default | Every device is explicitly approved |

| Location is not considered for authentication | Access from specific locations is explicitly approved |

| All actions are approved based on permissions | All actions are explicitly approved in real time, regardless of role |

| Best when used for low-risk resources | Best when used for high-risk resources |

| Common for in-person work environments | Best for hybrid and distributed workforces |

Aprovação de dispositivos

Quando se trata de aprovação de dispositivos, a confiança implícita aprova todos os dispositivos por padrão. Já a confiança explícita exige que cada dispositivo seja explicitamente aprovado para uso.

Aprovação de localização

Quando o modelo de confiança implícita é utilizado para conceder acesso, a localização nunca é verificada. No entanto, quando o modelo de confiança explícita é utilizado, o acesso a recursos de localidades específicas deve sempre ser aprovado explicitamente.

Aprovação de ações

Muitas organizações têm permissões definidas para cada funcionário com base em suas funções, que os permitem realizar determinadas ações. Confiança implícita significa que todas essas ações serão aprovadas, desde que estejam incluídas nas permissões de um indivíduo dentro da organização. O modelo de confiança explícita exige que cada ação específica que o usuário deseja realizar seja explicitamente aprovada em tempo real. Não importa qual a função definida para o indivíduo dentro da organização.

Caso de uso

A confiança implícita e a confiança explícita desempenham um papel importante no gerenciamento de acesso dentro de uma organização; no entanto, cada uma tem seus casos de uso específicos. A confiança implícita é conveniente para os indivíduos dentro da organização, pois permite acessar recursos com o mínimo de esforço; no entanto, representa riscos de segurança. Isso significa que o modelo de confiança implícita deve ser utilizado apenas para recursos de baixo risco. A confiança explícita, por outro lado, deve ser utilizada para recursos de alto risco que contêm dados confidenciais e para o acesso a sistemas críticos, garantindo que esses recursos não sejam gerenciados incorretamente ou utilizados indevidamente.

Como a confiança explícita ajuda as organizações a adotar a segurança de confiança zero

Confiança zero é uma estrutura de segurança que elimina a confiança implícita e exige que todos os dispositivos e pessoas sejam aprovados de forma contínua e explicita. Sob uma estrutura de segurança de confiança zero, fica muito mais difícil para um cibercriminoso ou outros indivíduos não autorizados se moverem lateralmente pela rede de uma organização devido à necessidade de aprovação contínua. Isso não apenas reduz a superfície de ataque de uma organização, mas também minimiza o risco de sofrer vazamentos de dados e violações.

Qualquer organização que esteja planejando adotar a segurança de confiança zero precisa começar com a implementação da confiança explícita em sua estratégia de gerenciamento de acesso.

O KeeperPAM™ ajuda as organizações a implementar a confiança explícita

Pode ser difícil para as organizações implementar a confiança explícita sem as ferramentas certas, mas o KeeperPAM faz isso de maneira segura e fácil. O KeeperPAM é uma solução de gerenciamento de acesso privilegiado (PAM) de última geração que combina o Keeper Enterprise Password Manager (EPM), o Keeper Secrets Manager (KSM) e o Keeper Connection Manager (KCM) em uma plataforma unificada. O KeeperPAM facilita a implementação da confiança explícita, além de assegurar uma segurança em conformidade com a confiança zero e o conhecimento zero.

Para saber mais sobre como o KeeperPAM ajuda as organizações a implementar a confiança explícita em sua estratégia de gerenciamento de acesso, solicite uma demonstração hoje.