Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

La gestion des accès privilégiés (PAM) est cruciale pour protéger les systèmes les plus critiques et les données sensibles d’une organisation contre les cybermenaces internes et externes. Malgré son importance, de nombreuses équipes informatiques et de sécurité considèrent que la mise en œuvre de la PAM est difficile en raison de sa complexité, du manque de ressources ou du faible taux d’adoption par les utilisateurs. Alors que les solutions PAM traditionnelles sont connues pour être difficiles à mettre en œuvre, les solutions modernes comme KeeperPAM® simplifient la PAM via un processus plus évolutif.

Poursuivez votre lecture pour découvrir les idées reçues et les difficultés de mise en œuvre de la PAM, mais aussi comment les organisations peuvent mettre en œuvre la PAM avec succès et comment KeeperPAM peut les y aider.

Pourquoi la mise en œuvre de la PAM peut sembler intimidante

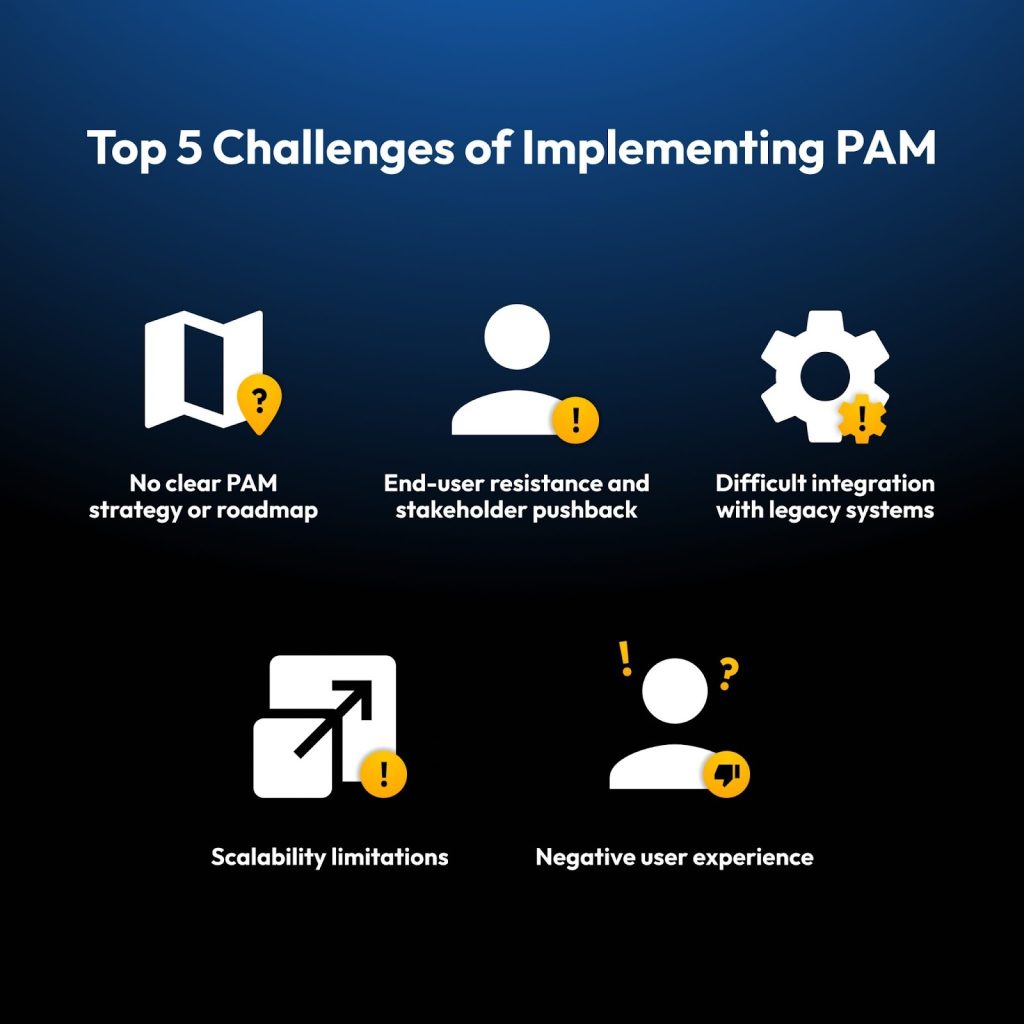

L’une des principales raisons pour lesquelles les organisations peuvent se sentir intimidées par la mise en œuvre d’une solution PAM est l’absence d’une stratégie ou d’une feuille de route claire. Souvent, les équipes informatiques se précipitent pour mettre en œuvre la PAM sans d’abord identifier tous les comptes privilégiés ou prendre en compte les exigences de conformité, ce qui entraîne des incohérences entre les politiques PAM et les processus métier. Si la PAM perturbe les flux de travail établis ou se voit déployée sans communication ni formation adéquates, elle peut se heurter à la résistance des utilisateurs de première ligne et engendrer de la frustration, limitant ainsi son adoption et provoquant des réticences.

Sur le plan technique, les anciennes solutions PAM sont souvent complexes et posent des défis d’intégration. Elles requièrent généralement le déploiement d’agents qui s’assimilent mal, surtout lorsque l’intégration avec la gestion des informations et des événements de sécurité (SIEM), la gestion des identités et des accès (IAM) ou les systèmes de gestion des services informatiques (ITSM) est négligée. Cela peut ralentir la mise en opération et accroître la charge de travail des équipes informatiques déjà surchargées.

De plus, certaines organisations ne déploient la PAM que partiellement, sans pleinement bénéficier de ses avantages en matière de sécurité. Par exemple, une organisation peut adopter l’enregistrement des sessions ou la gestion sécurisée des mots de passe, mais négliger la rotation des identifiants. Même si les équipes informatiques déploient la PAM dans son intégralité, certaines organisations la considèrent comme une intervention ponctuelle de maintenance. Cependant, en l’absence d’une gouvernance permanente, de contrôles des accès et de mises à jour du système, une solution PAM peut devenir inadaptée et introduire des failles de sécurité au fil du temps.

La mise en œuvre de la PAM est-elle vraiment si difficile ?

La croyance selon laquelle la PAM est difficile à mettre en œuvre n’est pas sans fondement. Selon le rapport Keeper Security sur le déploiement de la PAM, 56 % des responsables informatiques interrogés ont tenté de déployer une solution PAM sans pouvoir entièrement la mettre en œuvre, avec 92 % de ces répondants citant la complexité comme principal obstacle. Cela représente un sérieux défi, en particulier pour les entreprises qui doivent jongler entre plusieurs systèmes et une infrastructure héritée.

Cependant, les avantages d’une mise en œuvre réussie de la PAM l’emportent largement sur les difficultés courantes. Selon le rapport Keeper Security sur la sécurisation des accès privilégiés, les organisations qui ont déployé une solution PAM signalent près de 50 % d’incidents de sécurité en moins et une amélioration de 53 % de la protection des données sensibles. Ces chiffres démontrent l’intérêt réel d’une mise en œuvre correcte de la PAM, non seulement pour des raisons de conformité, mais aussi pour une meilleure posture de sécurité globale.

Heureusement, la mise en œuvre d’une solution PAM moderne n’est pas aussi difficile qu’autrefois. Les solutions PAM natives au cloud comme KeeperPAM sont conçues pour surmonter les limitations des anciennes solutions PAM grâce à une architecture cloud, des intégrations fluides et un processus de déploiement simplifié. Avec une solution moderne, les entreprises peuvent surmonter les faiblesses des anciennes solutions PAM et s’orienter vers une méthode rationalisée et évolutive de gestion des accès privilégiés.

Comment les organisations peuvent mettre en œuvre une stratégie PAM avec succès

Bien que la mise en œuvre de la PAM comporte de nombreux écueils, les organisations peuvent la mettre en œuvre efficacement à condition d’adopter une approche stratégique par étapes. Les mises en œuvre PAM les plus efficaces commencent par l’évaluation de l’environnement actuel, l’identification des systèmes à haut risque, la cartographie des flux de travail et le déploiement progressif des contrôles. Cette approche axée sur la stratégie permet aux équipes informatiques de donner la priorité à la protection de leurs actifs les plus critiques tout en créant une dynamique. Commencer par la surveillance des sessions avant d’appliquer des politiques d’accès strictes donne aux équipes la flexibilité nécessaire pour s’adapter sans perturber les opérations commerciales.

Il est tout aussi important d’assurer une bonne gestion du changement pour impliquer les utilisateurs dès le début grâce à des programmes d’essai. En communiquant clairement sur les avantages de la PAM et sur la manière dont sa mise en œuvre améliorera les flux de travail, les équipes informatiques peuvent renforcer la confiance de tous les utilisateurs et favoriser une adoption plus fluide au sein des équipes. En plus de réduire les frictions, la mise en œuvre de la PAM devrait également réduire les frais techniques en optant pour une solution évolutive, moderne et légère, capable de s’intégrer aux solutions SIEM, IAM (gestion des identités et des accès) et ITSM. Grâce à une formation continue, une documentation claire et des contrôles réguliers des accès, les organisations peuvent encourager les bonnes pratiques et s’assurer que leur solution PAM répondent bien à leurs besoins en sécurité. Plutôt que de traiter la PAM comme un projet ponctuel, le succès à long terme nécessite une gouvernance continue, des audits et des mises à jour des politiques pour se préparer aux diverses cybermenaces et aux exigences de sécurité en constante évolution.

Pourquoi KeeperPAM simplifie la mise en œuvre de la PAM

Pour de nombreuses organisations, les principaux défis liés à la mise en œuvre de la PAM résident dans sa complexité de gestion, de déploiement et d’évolutivité. KeeperPAM est une solution PAM moderne, native du cloud, à la fois puissante et facile à mettre en œuvre, qui aide les équipes informatiques à protéger les accès privilégiés sans friction. Voici comment KeeperPAM simplifie la mise en œuvre de la PAM :

- Déploiement léger natif du cloud: KeeperPAM élimine le besoin de modifications complexes de l’infrastructure, ne nécessitant qu’une passerelle légère. L’absence d’agents lourds ou de règles de pare-feu entrantes rend le déploiement du PAM plus rapide et moins perturbateur.

- Architecture zero trust, zero knowledge : KeeperPAM utilise un modèle de sécurité zero trust et zero knowledge. Cela signifie que toutes les données sont chiffrées de bout en bout, que les identifiants ne sont jamais exposés et que les utilisateurs bénéficient d’un accès sécurisé sans complexité inutile.

- Capacités PAM tout-en-un : Contrairement à la plupart des outils existants, KeeperPAM combine la gestion des secrets, la gestion des connexions, la gestion des privilèges au niveau des terminaux, la gestion des mots de passe, l’accès zero trust et l’isolation du navigateur à distance (RBI) dans une seule interface.

- Facilité et plaisir d’utilisation éprouvés: KeeperPAM a été reconnu dans le Gartner® Magic Quadrant™ pour la PAM, ainsi que l’une des solutions PAM les mieux notées dans le rapport 2025 d’Enterprise Management Associates (EMA) pour sa facilité de déploiement, sa sécurité renforcée et sa grande satisfaction des utilisateurs.

- Intégration évolutive et transparente : Conçue pour les environnements hybrides et cloud-first, KeeperPAM s’adapte sans effort tout en maintenant un contrôle granulaire. Il s’intègre aux outils SIEM, IAM et ITSM existants, aidant ainsi les équipes à rationaliser les opérations.

- Moins de complexité et une meilleure protection : Avec un coffre-fort unifié, sans dépendance aux VPN et à des agents lourds, KeeperPAM minimise la surface d’attaque et étend la protection PAM à tous les systèmes plus facilement et plus rapidement.

Dites adieu à la complexité de la PAM avec KeeperPAM

Même si la PAM a toujours été perçu comme difficile à mettre en œuvre, les solutions modernes telles que KeeperPAM changent cette perception en réduisant la complexité, en simplifiant l’expérience utilisateur et en offrant des fonctionnalités de sécurité avancées, le tout dans une plateforme unifiée. Avec KeeperPAM, les organisations peuvent protéger leurs accès privilégiés sans les inconvénients courants des solutions PAM traditionnelles.

Que vous investissiez directement dans la PAM ou pour remplacer votre ancienne solution, commencez votre essai gratuit de KeeperPAM pour simplifier la gestion de vos accès sans compromettre la sécurité.