Als u begin januari 2026 een onverwachte e-mail van Instagram hebt ontvangen met het verzoek uw wachtwoord opnieuw in te stellen, bent u niet de enige.

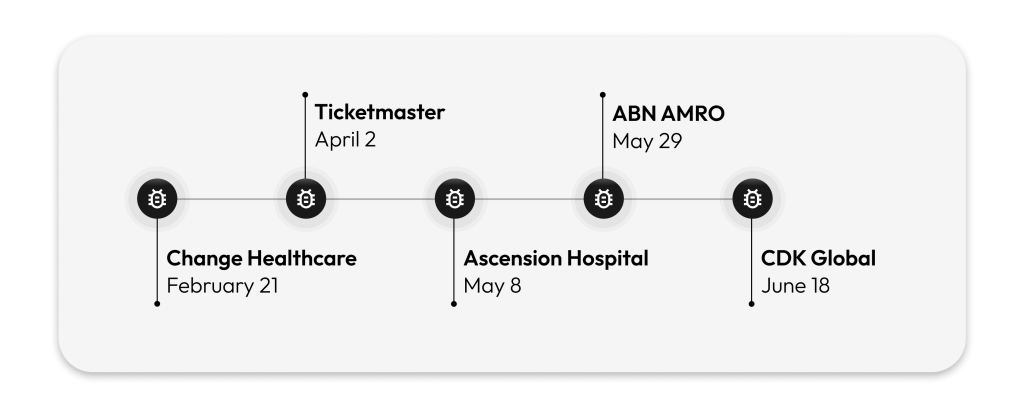

Er vonden in 2024 al behoorlijk veel malware-aanvallen plaats. Tot nu toe zijn er dit jaar enkele grote bedrijven zoals Change Healthcare, Ticketmaster, Ascension Hospital, ABN AMRO en CDK Global door malware-aanvallen getroffen.

Lees verder voor meer informatie over al deze grote malware-aanvallen en ontdek hoe uw bedrijf zich tegen malware-aanvallen kan blijven beschermen.

Change Healthcare

Op 21 februari 2024 verwijderde een Russische groep cybercriminelen genaamd BlackCat meer dan zes terabytes aan gegevens tijdens een malware-aanval op Change Healthcare. Voor degenen die niet bekend zijn met Change Healthcare: dit is wereldwijd een van de grootste bedrijven voor het verwerken van betalingen in de gezondheidszorg. Deze malware-aanval zorgde ervoor dat een enorme hoeveelheid Amerikaanse medische claims vertraging opliep, waardoor klinieken, drogisterijen en ziekenhuizen aanzienlijk in de financiële problemen kwamen en patiënten geen toegang hadden tot medische zorg. Change Healthcare is een dochteronderneming van UnitedHealth Group en voor het terugdraaien van de malware-aanval betaalde UnitedHealth Group 22 miljoen dollar aan losgeld. Na deze cyberaanval kondigde Change Healthcare aan dat er gevoelige patiëntgegevens waren geschonden, waaronder medische diagnoses en testresultaten.

Aan de hand van een hoorzitting betreffende deze malware-aanval werd een van de redenen vastgesteld waarom de gegevens van Change Healthcare waren blootgesteld; UnitedHealth Group had geen multifactorauthenticatie (MFA) ingeschakeld op een van de servers van Change Healthcare. Change Healthcare denkt dat van ongeveer 33% van de Amerikanen gevoelige medische gegevens op het dark web zijn gelekt als gevolg van deze malware-aanval. Change Healthcare adviseert iedereen die is getroffen door deze malware-aanval om hun ondersteuningspagina te bezoeken of naar +1 (866) 262-5342 te bellen voor meer informatie.

Ticketmaster

Een van de meest besproken malware-aanvallen vond op 2 april 2024 plaats bij Ticketmaster, een ticketverkoopbedrijf voor concerten, sportwedstrijden en andere evenementen. Een hackingsgroep genaamd ShinyHunters stal de gegevens van meer dan 500 miljoen Ticketmaster-klanten, waaronder telefoonnummers, e-mailadressen, creditcardnummers en tickets voor evenementen. ShinyHunters vroeg om 500.000 dollar als losgeldbetaling, anders zouden ze de gegevens op het dark web verkopen. Hoewel er geen melding werd gemaakt van wachtwoorden van klanten als onderdeel van het datalek, hebben veel klanten van Ticketmaster actie ondernomen en hun wachtwoorden gewijzigd om hun Ticketmaster-accounts beter te beschermen.

Het moederbedrijf van Ticketmaster, Live Nation, heeft een onderzoek gestart en heeft ongeautoriseerde activiteiten binnen een van hun externe clouddatabases gevonden. Ticketmaster bracht klanten die getroffen waren door de malware-aanval op de hoogte en adviseerde hen om alle activiteiten op hun bankrekeningen in de gaten te houden. Ticketmaster bood klanten zelfs een gratis tegoed van 12 maanden aan als ze gebruik wilden maken van een identiteitsbewakingsdienst.

Ascension Hospital

Op 8 mei 2024 werden ongebruikelijke activiteiten op de netwerken van Ascension gedetecteerd als gevolg van een ransomware-aanval. Black Basta, een groep cybercriminelen, was betrokken bij deze aanval op het zorgstelsel met bijna 150 ziekenhuizen in meer dan 10 Amerikaanse staten. Als gevolg hiervan werden artsen, verpleegkundigen en zorgverleners buitengesloten van medische systemen waarin onder andere afspraken, medische gegevens, recepten en procedures worden bijgehouden. Deze malware-aanval schond gevoelige patiëntgegevens. Daarbij hadden veel artsen in het hele land meer dan een maand lang te maken met kwijtgeraakte labresultaten, fouten in de dosering van medicatie en het niet kunnen aannemen van spoedgevallen. Medische professionals werden gedwongen om Google-documenten en sms-gesprekken te gebruiken om medicatie en belangrijke updates over patiënten bij te houden. Op 14 juni 2024 kondigde Ascension aan dat het weer toegang had gekregen tot de elektronische gezondheidsdossiers (EHR’s), maar dat de patiëntgegevens voorlopig niet beschikbaar waren totdat de portalen van het bedrijf met de juiste gegevens waren bijgewerkt.

ABN AMRO

Op 29 mei 2024 werd ABN AMRO, een van de grootste Nederlandse banken, door een datalek getroffen nadat haar externe serviceprovider, AddComm, het slachtoffer was geworden van een ransomware-aanval. Bij deze aanval kregen ongeautoriseerde gebruikers toegang tot de gegevens van veel ABN AMRO-klanten, hoewel de systemen van de bank niet rechtstreeks werden getroffen. Er is geen bevestiging gevonden over welke soorten gegevens op het dark web zijn verkocht, omdat deze cybercriminaliteit nog steeds door experts wordt onderzocht.

ABN AMRO heeft contact opgenomen met klanten waarvan de gegevens zijn gecompromitteerd bij de AddComm ransomware-aanval, alhoewel er geen bewijs is dat ongeautoriseerde gebruikers de gegevens van klanten van ABN AMRO hebben misbruikt. Er is niet bevestigd of alle klanten zijn getroffen, maar heeft ABN AMRO heeft meer dan vijf miljoen klanten in de retail-, bedrijfs- en banksector die het slachtoffer van dit datalek hadden kunnen worden. Als gevolg van deze aanval maakt ABN AMRO nu geen gebruik meer van de diensten van AddComm.

CDK Global

Noord-Amerikaanse autodealers werden op 18 juni 2024 door een grote malware-aanval op CDK Global getroffen. CDK Global biedt software aan duizenden autodealers in Noord-Amerika waarmee dealers hun verkopen, financiën, voorraad en meer kunnen beheren. Meer dan 10.000 autodealers in de Verenigde Staten werden het doelwit van BlackSuit, een cybercriminele groep die de privégegevens van klanten had gestolen. De soorten gegevens die tijdens deze aanval werden gestolen waren burgerservicenummers, bankrekeningnummers, huisadressen, creditcardgegevens en telefoonnummers.

Als gevolg van deze aanval konden veel dealers niet meer in hun digitale systemen waardoor ze zelfs weer pen en papier moesten gebruiken om hun bedrijfsactiviteiten uit te voeren. Een week na de eerste aanval vertelde CDK Global haar klanten dat het systeem tijdelijk zou worden afgesloten om te kunnen herstellen van de malware-aanval. Begin juli begon het bedrijf met het gefaseerd herstellen van de systemen van autodealers.

Bescherm uw bedrijf tegen malware-aanvallen

Hoewel malware-aanvallen willekeurig kunnen lijken, zijn er verschillende manieren waarop u uw bedrijf kunt beschermen slachtoffer te worden:

- Gebruik zero-trust beveiliging en zero-knowledge encryptie om klantgegevens te beschermen

- Vereis het gebruik van Role-Based Access Control (RBAC) om de toegang van uw werknemers te beperken

- Instrueer werknemers over de tekenen van social engineering-scams

- Beveilig de wachtwoorden van werknemers met een zakelijke wachtwoordmanager en laat ze MFA gebruiken

- Investeer in dark web-monitoring, waarbij u onmiddellijk wordt gewaarschuwd als inloggegevens van een werknemer op het dark web worden gevonden

U kunt de veiligheid van uw werknemers en bedrijf waarborgen door op Keeper® te vertrouwen. Start vandaag nog uw Keeper Business gratis proefversie van 14 dagen, waarmee uw werknemers sterke wachtwoorden kunnen aanmaken en deze wachtwoorden in veilige, digitale kluizen worden opgeslagen.