L'engagement de Keeper Security à protéger les données des utilisateurs est omniprésent dans tout ce que nous faisons. Keeper® détient les plus anciennes certifications SOC 2 et

La plupart des gestionnaires de mots de passe disponibles sur le marché n’exigent que le mot de passe principal de l’utilisateur pour accéder à son coffre-fort de mots de passe. Un mot de passe compromis pourrait permettre à un cybercriminel de se connecter au compte de l’utilisateur à partir de n’importe quel appareil. Cela signifierait que le cybercriminel aurait accès à tous les mots de passe enregistrés de cet utilisateur.

Keeper, quant à lui, nécessite une approbation au niveau de l’appareil. Un cybercriminel qui possèderait votre mot de passe principal devrait d’abord avoir un accès physique à l’un de vos appareils approuvés pour se connecter. Cela ajoute une couche de sécurité supplémentaire contre les cybermenaces telles que la pulvérisation de mots de passe ou les violations de données sur le dark Web

Lisez la suite pour savoir comment la fonctionnalité d’approbation de Keeper au niveau de l’appareil complique considérablement la tâche des attaquants qui souhaitent obtenir un accès non autorisé à votre compte Keeper.

Qu’est-ce que l’approbation au niveau de l’appareil dans Keeper ?

L’approbation au niveau de l’appareil dans Keeper Password Manager signifie que chaque nouvel appareil qui tente d’accéder à un Keeper Vault doit être explicitement approuvé avant de pouvoir y accéder. Ce processus d’approbation de l’appareil intervient avant toute tentative d’utiliser un mot de passe principal. Le système backend de l’architecture de sécurité de Keeper ne permet pas de se connecter avant d’avoir d’abord approuvé un appareil. Cela signifie que l’application ne confirme ni ne nie jamais l’existence d’un compte tant que l’utilisateur n’a pas prouvé son identité. Cela signifie également que l’attaquant ne peut pas savoir si un mot de passe principal est correct.

Lorsqu’un utilisateur tente d’accéder à son Keeper Vault à partir d’un nouvel appareil, celui-ci doit être approuvé par :

- Le propriétaire du compte

- Un administrateur (dans les environnements d’entreprise)

- Par l’intermédiaire d’un appareil de confiance existant

Chaque nouvel appareil reçoit un identifiant unique. Les appareils non autorisés ne peuvent ainsi pas accéder au coffre-fort d’un utilisateur, même si les identifiants de connexion ont été compromis. Cela offre une couche de sécurité supplémentaire qui va au-delà de l’authentification à deux facteurs (2FA).

Comment l’approbation au niveau de l’appareil protège contre les attaques par bourrage de mots de passe

L’approbation au niveau de l’appareil nécessite à la fois le mot de passe de l’utilisateur et un appareil autorisé pour accéder à son coffre-fort. Même si un cybercriminel parvenait à voler le mot de passe principal d’un utilisateur, il ne pourrait pas accéder à son coffre-fort, car l’appareil du cybercriminel n’est pas approuvé. Cela empêche les attaques de mots de passe courantes, notamment le bourrage de mots de passe et les attaques par force brute, d’aboutir.

Lorsque les données sont en transit, le modèle de chiffrement de Keeper bloque également d’autres types de cyberattaques, notamment les attaques de type Man-in-the-Middle (MITM), car chaque appareil approuvé chiffre doublement le trafic en plus de la sécurité de la couche de transport (TLS). Les cybercriminels ne peuvent pas simplement intercepter et déchiffrer le trafic entre votre appareil et les serveurs de Keeper. Même s’ils capturent les données, elles sont inutiles sans les clés spécifiques à l’appareil.

Le système d’approbation des appareils permet en outre de se prémunir contre les attaques d’ingénierie sociale. Même si quelqu’un vous convainc de révéler votre mot de passe par phishing, il ne pourra pas l’utiliser, car aucun de ses appareils n’est approuvé.

En quoi Keeper diffère des autres gestionnaires de mots de passe

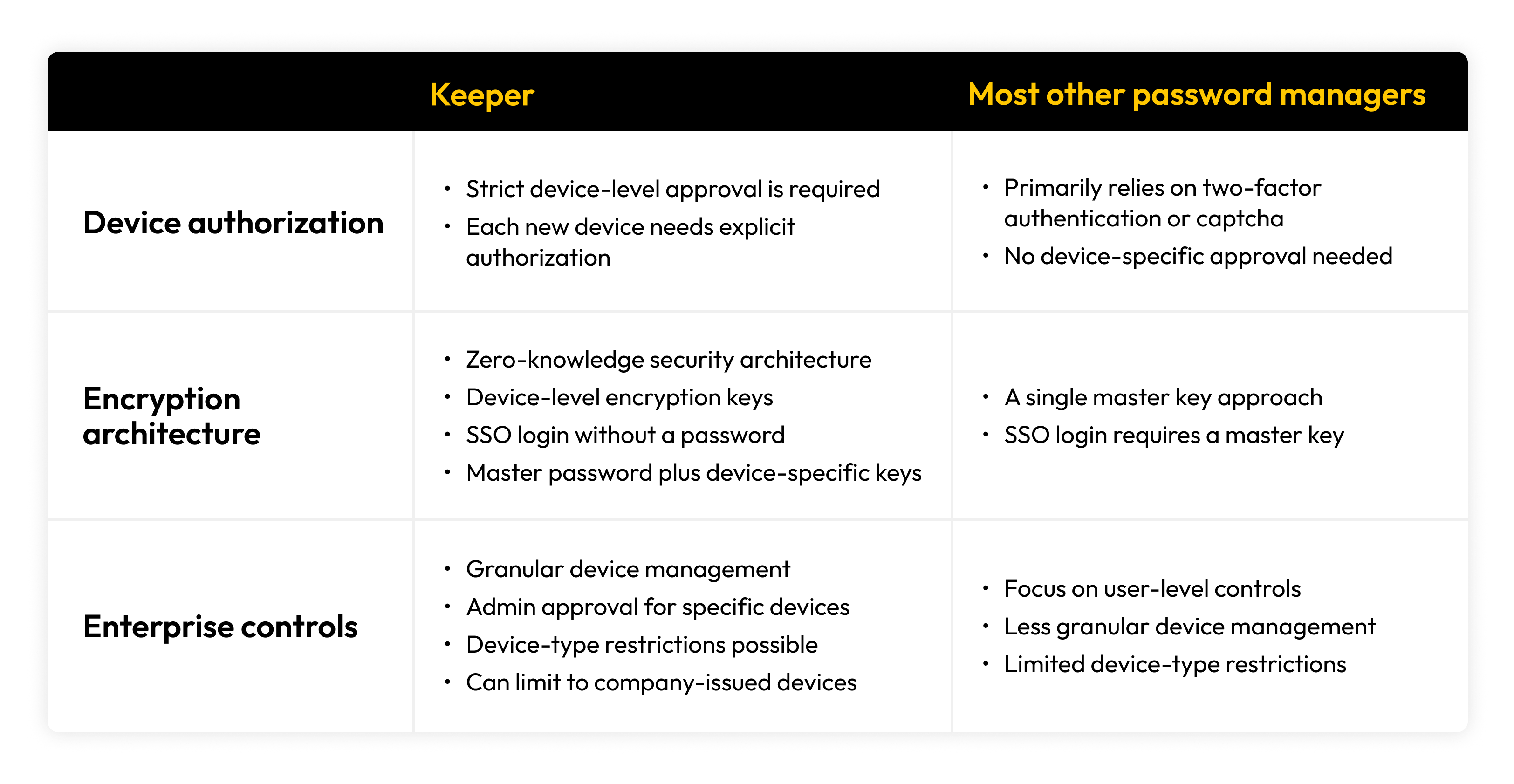

Modèle d’autorisation des appareils

Contrairement à la plupart des autres gestionnaires de mots de passe qui s’appuient généralement sur la 2FA sans approbation spécifique à l’appareil, Keeper utilise une approbation stricte au niveau de l’appareil. Chaque nouvel appareil doit être explicitement autorisé. Keeper est ainsi plus sécurisé contre l’accès non autorisé aux appareils.

Architecture de chiffrement

Keeper utilise une architecture de sécurité Zero-Knowledge avec des clés au niveau de l’appareil. Chaque appareil dispose de sa propre clé de chiffrement en plus du mot de passe principal. Cela distingue Keeper de la plupart de ses concurrents, qui n’utilisent qu’un seul mot de passe principal.

Contrôles d’entreprise

Keeper offre une gestion des appareils plus granulaire aux entreprises qui ont plusieurs utilisateurs et plusieurs appareils. Les administrateurs peuvent approuver ou rejeter des appareils spécifiques et appliquer des restrictions par type d’appareil (par exemple, uniquement les appareils fournis par l’entreprise). Dans le domaine de la gestion des mots de passe, la plupart des concurrents mettent davantage l’accent sur les contrôles au niveau de l’utilisateur que sur l’appareil.

Soyez serein avec vos mots de passe grâce à Keeper

L’architecture de sécurité unique de Keeper, qui utilise l’approbation au niveau de l’appareil et le chiffrement Zero-Knowledge, est supérieure à celle des autres gestionnaires de mots de passe. En exigeant à la fois le bon mot de passe et une autorisation explicite pour chaque nouvel appareil, Keeper rend l’accès non autorisé beaucoup plus difficile. Cela permet de se protéger contre les cybermenaces courantes, notamment la pulvérisation de mots de passe, les attaques par force brute et l’ingénierie sociale.