Se hai ricevuto un'inaspettata email di reimpostazione della password da Instagram all'inizio di gennaio 2026, sei in buona compagnia. All'inizio di gennaio, molti utenti di Instagram

Il settore della sicurezza informatica ha subito cambiamenti radicali nell’ultimo anno, modifiche che potrebbero alterare la traiettoria del settore.

In collaborazione con l’azienda di analisi Enterprise Management Associates (EMA), Keeper annuncia oggi le tendenze future 2024 sulla sicurezza delle informazioni e sulla conformità, un report che analizza i dati delle ricerche e del settore recenti per evidenziare i cambiamenti principali nel settore della sicurezza informatica e offrire approfondimenti sulle tendenze attuali e sulle direzioni future.

Con l’evolversi del panorama della sicurezza informatica, le organizzazioni devono adattarsi alle tendenze e alle tecnologie emergenti per proteggersi effettivamente dalle minacce in continua evoluzione. In questo post del blog, esploreremo le tendenze attuali e previste relative alla gestione delle identità e degli accessi (IAM), alla gestione degli accessi privilegiati (PAM) e alla sicurezza zero-trust.

Oltre a IAM, PAM e zero trust, il report sulle tendenze future 2024 sulla sicurezza delle informazioni e sulla conformità esplora le tendenze e le intuizioni relative alla sicurezza dell’IA, alla sicurezza delle API, alla sicurezza delle informazioni/privacy dei dati, alla sicurezza degli endpoint e delle e-mail, alla sicurezza delle reti, alla conformità normativa, alla SIEM/Osservabilità e al rilevamento e risposta estesa (XDR).

Scarica il report sulle tendenze future 2024 sulla sicurezza delle informazioni e sulla conformità per saperne di più.

Tendenze IAM e PAM

L’IAM è un framework completo e un set di tecnologie progettati per gestire le identità digitali, controllare gli accessi degli utenti ai sistemi e alle risorse e garantire che le persone giuste abbiano il livello di accesso appropriato all’interno dell’ambiente IT di un’organizzazione. La PAM si concentra in particolare sulla protezione e sulla gestione degli accessi elevati o privilegiati all’interno di un’organizzazione.

Le tecnologie IAM e PAM lavorano insieme per stabilire un framework di gestione degli accessi solido e sicuro. L’IAM si concentra sulla gestione delle identità degli utenti e del loro accesso alle risorse, mentre la PAM affronta in modo specifico le sfide di sicurezza uniche associate agli account con privilegi e all’accesso elevato all’interno dell’infrastruttura IT di un’organizzazione.

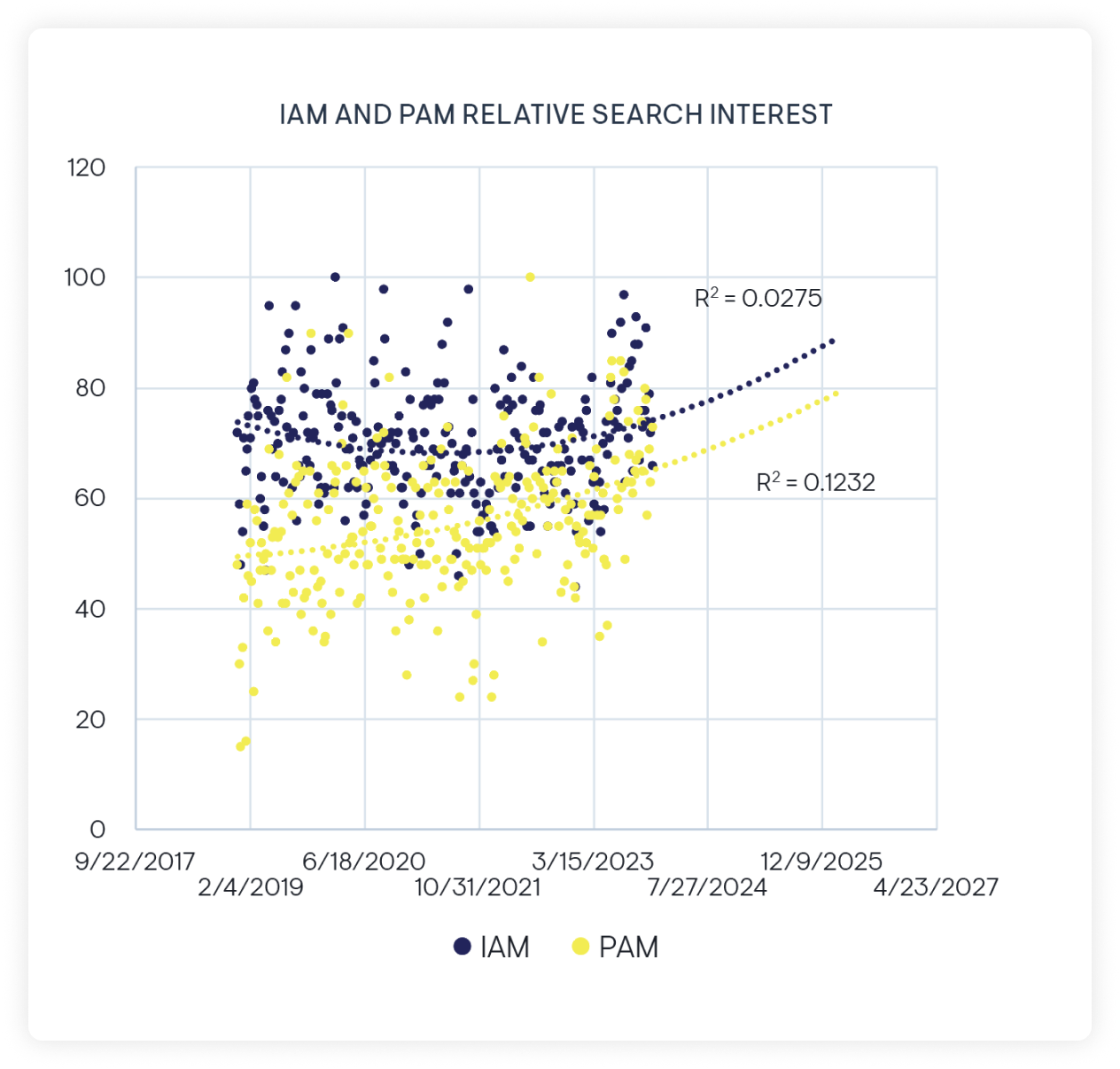

L’EMA segnala che l’interesse di Google nei confronti dell’IAM e della PAM è aumentato dal 2019 al 2023, il che indica che le organizzazioni e le persone riconoscono l’importanza dei controlli degli accessi. Questo si allinea con le nostre recenti ricerche sulla criticità della PAM: il 91% dei responsabili IT ha condiviso che il suo prodotto PAM ha dato loro un maggiore controllo sulle attività degli utenti con privilegi, riducendo il rischio di violazioni interne ed esterne potenzialmente devastanti.

Poiché la tecnologia emergente rafforza i vettori di attacco esistenti e crea nuove minacce, la posta in gioco è più alta che mai per i leader IT e della sicurezza. Secondo il nostro recente report sulle informazioni approfondite, il 95% dei responsabili IT e della sicurezza ritiene che gli attacchi informatici siano più sofisticati che mai. Nonostante il panorama delle minacce in continua evoluzione, le regole fondamentali per proteggere un’organizzazione nell’era digitale rimangono rilevanti. L’integrazione di soluzioni che prevengono gli attacchi informatici più diffusi, inclusa la gestione delle password e le soluzioni PAM, crea un approccio di sicurezza su più livelli che supera la prova del tempo.

In Keeper, forniamo tutto ciò di cui le organizzazioni hanno bisogno per una strategia IAM completa: integrazione Single Sign-On (SSO), PAM e un password manager con autenticazione a più fattori (MFA), controlli degli accessi basati sui ruoli (RBAC) e altre misure di sicurezza, incluso il monitoraggio del comportamento degli utenti finali per attività di accesso insolite. Lo forniamo attraverso la nostra soluzione zero-trust KeeperPAM™, che unisce tre prodotti IAM essenziali in un’unica piattaforma PAM: Keeper Enterprise Password Manager (EPM), Keeper Secrets Manager (KSM) e Keeper Connection Manager (KCM).

Le organizzazioni danno la priorità al consolidamento delle soluzioni di sicurezza informatica

Nelle recenti ricerche dell’EMA, il 45% delle organizzazioni ha citato il consolidamento degli strumenti come il fattore più importante quando considera gli investimenti in nuovi strumenti. Si prevede che questa tendenza diventi la norma, poiché le organizzazioni continuano a cercare soluzioni più semplici per sostituire i loro strumenti di sicurezza informatica e IT esistenti. La nostra recente ricerca ha rivelato che l’84% dei responsabili IT voleva semplificare la propria soluzione PAM nel 2023, evidenziando il desiderio del settore di strumenti più semplici e consolidati.

I prodotti PAM tradizionali sono costosi, difficili da implementare e difficili da usare, il che crea barriere all’adozione. Il settore ha bisogno di soluzioni PAM moderne e unificate che si rivolgono ad ambienti IT multi-cloud e senza perimetro e alla forza lavoro remota distribuita.

Per rispondere a questa esigenza, Keeper ha sviluppato KeeperPAM.

KeeperPAM fornisce una serie di vantaggi, tra cui:

- Convenienza: meno prodotti da acquistare e più facilità di gestione dell’IT con meno persone.

- Provisioning veloce: si implementa e si integra perfettamente con qualsiasi stack tecnologico o di identità in poche ore.

- Facile da usare: console di amministrazione unificata e un’interfaccia utente moderna, per ogni dipendente, su tutti i dispositivi, con un tempo di formazione medio inferiore a due ore.

- Fornisce una visibilità pervasiva: semplifica l’audit e la conformità con il controllo dell’accesso basato su ruolo di organizzazione, la registrazione degli eventi e il reporting.

- Costruita con una sicurezza di classe mondiale: Keeper consente la trasformazione zero-trust ed è zero-knowledge, relegando tutta la gestione delle chiavi di crittografia al client.

Per vedere KeeperPAM in azione, richiedi la tua demo oggi stesso.

Oltre a essere convenienti, facili da implementare e interessanti per gli utenti finali, le soluzioni PAM devono fornire funzionalità essenziali con sicurezza zero-trust e zero-knowledge.

L’approccio zero-trust guida l’innovazione della sicurezza

La sicurezza zero-trust è un approccio di sicurezza informatica incentrato sul principio di sfiducia per impostazione predefinita, che richiede verifiche continue e convalida per qualsiasi accesso alle risorse all’interno di una rete. A differenza dei modelli di sicurezza tradizionali basati sul perimetro, la sicurezza zero-trust implica l’esistenza di minacce sia all’interno che all’esterno della rete. Enfatizza controlli degli accessi rigorosi e misure di autenticazione, richiedendo agli utenti e ai dispositivi di essere sottoposti a verifiche rigorose prima di accedere alle risorse.

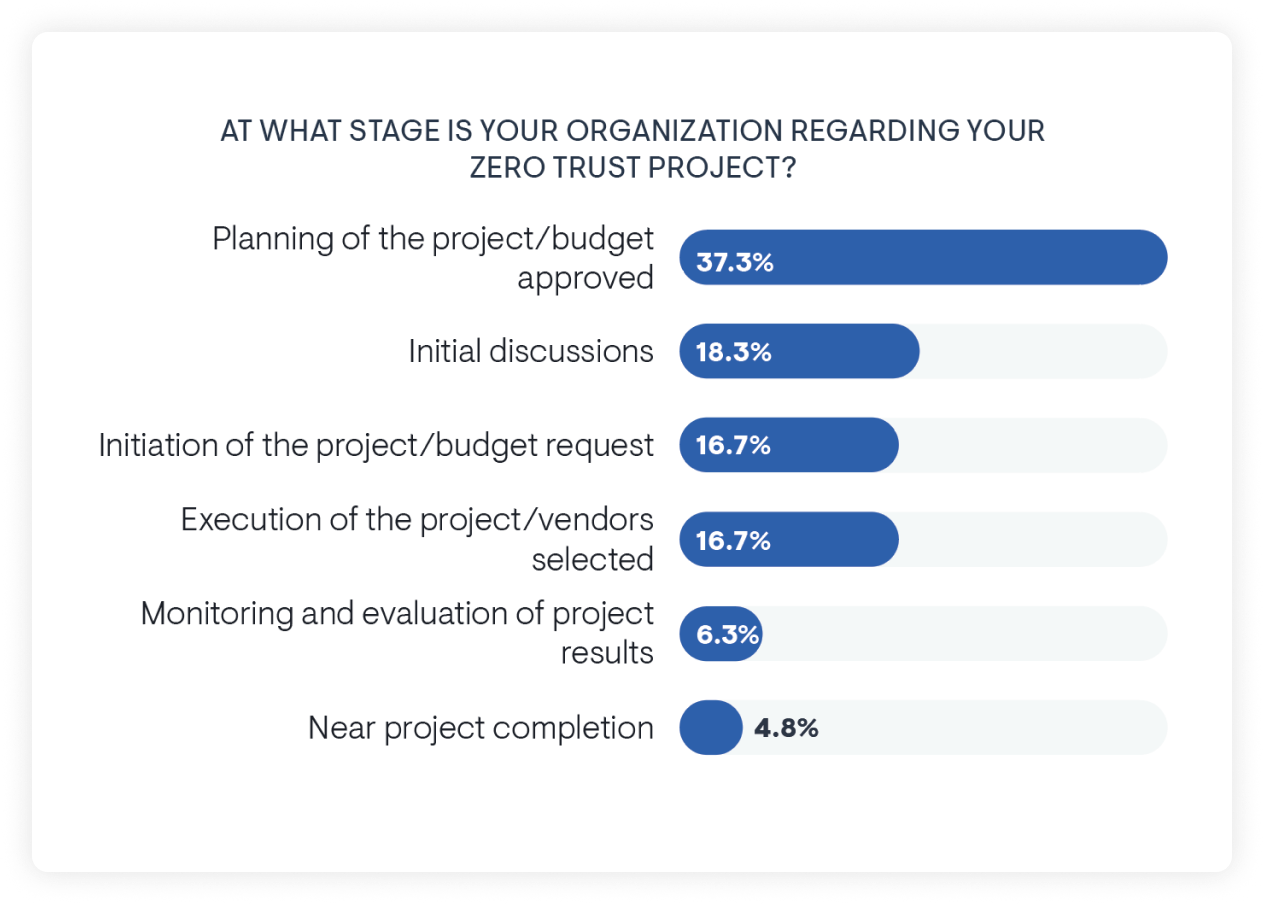

In un sondaggio condotto dall’EMA sui preparativi delle organizzazioni per le iniziative zero-trust, il 62% degli intervistati ha indicato di iniziare un percorso zero-trust. La domanda di soluzioni e metodologie zero-trust aumenterà insieme agli sforzi di adozione.

La piattaforma di sicurezza informatica di Keeper rende possibile la sicurezza e la conformità zero-trust combinando Enterprise Password Management, Secrets Management e Privileged Connection Management, il tutto basandosi sul modello di crittografia zero-knowledge proprietario di Keeper.

La sicurezza zero-trust è una filosofia che guiderà l’innovazione della sicurezza per il futuro prevedibile.

Keeper ha adottato la sicurezza zero-trust e zero-knowledge come principi fondamentali di progettazione e architettura fin dal primo giorno. La sicurezza zero-trust ha il potenziale per rivoluzionare completamente il futuro del settore della sicurezza informatica e cambiare radicalmente il modo in cui funzionano e comunicano i sistemi informativi, e Keeper è in prima linea in questa rivoluzione.

Trasformazione continua nella sicurezza informatica

Il settore della sicurezza informatica è pronto per l’innovazione e la trasformazione continua. Le organizzazioni che si adattano a questi cambiamenti saranno in una posizione migliore per proteggere le loro risorse e i loro dati dalle minacce emergenti e dagli attacchi informatici. Implementare le soluzioni PAM e adottare un approccio zero-trust è fondamentale per le organizzazioni al fine di rafforzare la loro postura di sicurezza e mitigare i rischi in un panorama tecnologico e aziendale sempre più complesso.

Scarica il report sulle tendenze future 2024 sulla sicurezza delle informazioni e sulla conformità per saperne di più.