Los empleados están adoptando herramientas de Inteligencia Artificial (IA) para mejorar su productividad, pero rara vez consideran las implicaciones de seguridad de hacerlo. Cuando un empleado

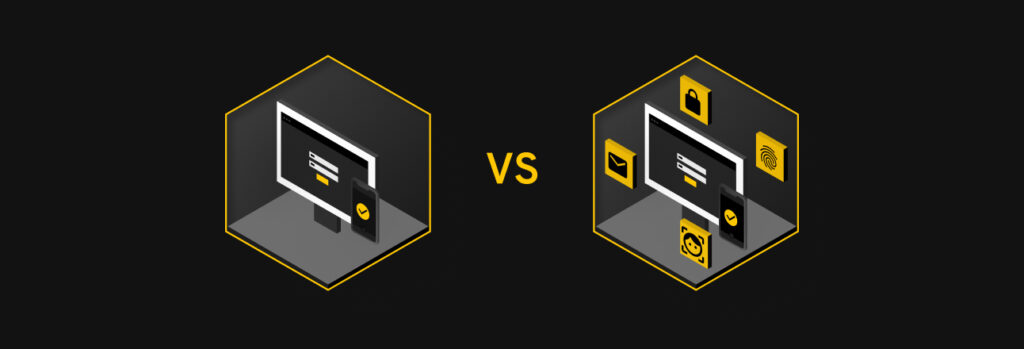

La principal diferencia entre la 2FA y la MFA es que la primera requiere que se utilice un método de autenticación además de su nombre de usuario y contraseña, mientras que la MFA requiere uno o más métodos de autenticación adicionales.

Continúe leyendo para obtener más información sobre la 2FA y la MFA, y en qué se diferencian.

¿Qué es la autenticación?

En términos sencillos, la autenticación es el proceso de verificar su identidad para acceder a redes, cuentas o sistemas. Por ejemplo, cada vez que introduce la contraseña de una cuenta, se autentica como la persona propietaria.

Autenticar cuentas solo con una contraseña se ha vuelto menos seguro, ya que los cibercriminales han mejorado el acceso a las cuentas a través de los ataques a las contraseñas. La mayoría de las personas no utilizan contraseñas seguras y únicas para cada una de sus cuentas, lo que supone un mayor riesgo de que estas se vean comprometidas.

En esencia, cuanta más autenticación se requiera para acceder a una cuenta o un sistema, más seguros serán. Esto significa que, si solo introduce un nombre de usuario y una contraseña para una cuenta, su cuenta no es tan segura como se podría pensar.

¿Cuál es la diferencia entre la 2FA y la MFA?

Antes de hablar sobre las diferencias entre la 2FA y la MFA, analicemos las definiciones de cada una.

¿Qué es la 2FA?

La autenticación de dos factores (2FA) es una forma de autenticarse que solo requiere dos factores de autenticación, como su nombre lo indica. El primer factor es el nombre de usuario y la contraseña, y el segundo, otro método que elija.

¿Qué es la MFA?

La autenticación multifactor (MFA) es una forma de autenticarse que requiere uno o más factores de autenticación adicionales. El primer factor es el nombre de usuario y la contraseña, y los demás, los que usted elija.

Lo que diferencia a la 2FA y la MFA es que la MFA se puede utilizar como término general para la 2FA, pero decir que «la 2FA es un término general para la MFA» sería incorrecto. En otras palabras, toda 2FA es una MFA, pero no toda MFA es una 2FA.

Para entender la diferencia entre la MFA y la 2FA, debe conocer los cuatro tipos diferentes de autenticación, que son:

- Algo que sabe: contraseña, PIN o pregunta de seguridad.

- Something you have: Physical token or virtual token such as a One-Time Password (OTP) or Time-Based One-Time Password (TOTP).

- Algo de su persona: datos biométricos, como Face ID.

- Su ubicación: las aplicaciones y los servicios solo son accesibles para los usuarios dentro de una ubicación geográfica específica.

Otra diferencia entre la MFA y la 2FA es que, en la primera, se requieren al menos dos de los diferentes tipos de autenticación enumerados anteriormente, mientras que, en la segunda, se puede utilizar el mismo método para el segundo factor. Por ejemplo, con la 2FA, puede utilizar dos cosas que sabe, como su nombre de usuario y contraseña más un PIN.

¿Es la MFA más segura que la 2FA?

Técnicamente, la MFA es más segura que la 2FA porque puede utilizar más de un método de autenticación adicional, además de su nombre de usuario y contraseña. De los cuatro tipos diferentes de factores de autenticación, la MFA requiere también que cada factor que se utilice sea de un tipo diferente.

Por ejemplo, si una aplicación requiere que introduzca tanto la contraseña como un PIN, estos factores estarían dentro de la categoría de «algo que sabe», lo que significa que no califica como MFA. Sin embargo, si la aplicación requiere que introduzca la contraseña, su PIN y escanee su rostro, entonces se calificaría como MFA.

La 2FA sigue siendo mejor que cualquier autenticación adicional

Si bien la MFA se considera más segura que la 2FA, no todas las aplicaciones o los sistemas le ofrecen la posibilidad de habilitarla. En cambio, la mayoría de las aplicaciones cuentan con la 2FA, que siempre debe estar habilitada.

La importancia de la 2FA y la MFA

Hay muchas razones por las que es importante habilitar la 2FA o la MFA.

Proporcionan una o varias capas adicionales de seguridad

Sin autenticación adicional de su nombre de usuario y contraseña, cualquier persona con acceso a sus contraseñas puede acceder a sus cuentas. Si una empresa con la que tiene una cuenta es vulnerada y las credenciales de usuario forman parte de la violación, todo lo que tenga en esa cuenta corre el riesgo de ser robado.

Los cibercriminales podrían tener acceso a su nombre completo, dirección de correo electrónico, número de teléfono, números de cuenta y números de tarjetas de crédito. Con toda esta información, se vuelve mucho más fácil para los cibercriminales robar su identidad o perpetrar ataques de phishing.

El efecto dominó de una violación pueden evitarse con solo habilitar la 2FA o la MFA en las cuentas.

Lo protegen en caso de que una contraseña se vea comprometida

Si se reutilizan contraseñas o se utilizan variaciones de la misma contraseña, el compromiso de una puede provocar el de varias cuentas.

Se recomienda que cada una de sus cuentas tenga una contraseña segura y única que sea difícil de descifrar para los cibercriminales. Además de una contraseña segura, se recomienda que la 2FA o la MFA siempre estén habilitadas. Si su contraseña se ve comprometida, esa autenticación adicional evitaría que el cibercriminal pueda iniciar sesión en su cuenta.

Los mejores métodos de autenticación de la 2FA y la MFA

A continuación, se presentan algunos de los métodos de autenticación que le recomendamos utilizar.

Tokens de seguridad

Los tokens de seguridad, también conocidos como llaves de seguridad, son una forma de autenticación que se lleva a cabo mediante objetos físicos. Este tipo de autenticación se incluye en la categoría de «algo que tiene». Un ejemplo de token de seguridad es YubiKey, que se parece a una unidad USB. Cuando se inserta o se toca, la clave autentica la identidad de un usuario a fin de que pueda acceder a un sistema, una aplicación o una cuenta.

Autenticación biométrica

La autenticación biométrica es una forma de autenticarse a través de características físicas; también se denomina biometría. Algunas formas de autenticación biométrica incluyen cosas como su huella digital, el escaneo del iris o el reconocimiento facial. Este tipo de autenticación se incluye en la categoría de «algo de su persona». La autenticación biométrica más conocida y utilizada hoy en día es Face ID.

Aplicación de autenticación

Una aplicación de autenticación es una aplicación que descarga en el teléfono inteligente y genera siempre nuevos TOTP. Cuando se vincule a una cuenta, tendrá que ir a la aplicación para ver cuál es el código y poder autenticar su identidad. Transcurrido un período de tiempo determinado, por lo general 30 segundos, el código caducará y cambiará a uno nuevo. Este tipo de autenticación se incluye en la categoría de «algo que tiene».

Por qué los códigos de texto no son el mejor método de autenticación

Cuando la mayoría de la gente piensa en la 2FA, piensa en TOTP. Se trata de un código de acceso temporal que los usuarios reciben al verificar su identidad para poder iniciar sesión en una cuenta. La mayoría de la gente elige recibir sus códigos TOTP a través de correo electrónico o mensajes de texto, pero los profesionales de seguridad no recomiendan utilizar este tipo de 2FA porque son los métodos más fáciles de interceptar para los cibercriminales.

La razón por la que muchas personas optan por utilizar códigos de autenticación por mensaje de texto o correo electrónico es que son cómodos, pero a veces la comodidad también supone riesgos de seguridad. Si desea una forma más cómoda de autenticarse al utilizar la 2FA y que le suponga además un ahorro de tiempo, podría considerar la utilización de un gestor de contraseñas.

Los mejores gestores de contraseñas ofrecen códigos de dos factores integrados, por lo que no solo podrá acceder a los códigos desde cualquier lugar, sino que no tendrá que recibirlos a través de mensajes de texto o correos electrónicos, que son inseguros. Tampoco necesitará el teléfono para acceder a su aplicación de autenticación. Si necesita compartir el acceso a uno de los registros de su bóveda, la persona con la que se comparta también podrá ver el código de dos factores, por lo que es menos engorroso.